Per chi, come me, vuole sfruttare le potenzialità messe a disposizione dalla virtualizzazione per creare un ambiente di test nasce l’esigenza di doversi (…o volersi) collegare da remoto.

Infatti una delle peculiarità della virtualizzazione è quella di poter avere numerose risorse utilizzando, ad esempio, un singolo Server.

Un’intera infrastruttura Hardware e Software racchiusa in un unico piccolo scatolotto.

Microsoft, ormai da qualche tempo, mette gratuitamente a disposizione un Hypervisor di fascia Enterprise con le stesse funzionalità di quelle presenti nelle versioni del Sistema Operativo GUI o CORE.

Le differenti versioni di licenza delle versioni GUI e CORE (Standard – Datacenter) includono un numero predefinito di istanze virtuali già licenziate mentre le versioni Hypervisor (ovviamente) non includono nessuna istanza virtuale.

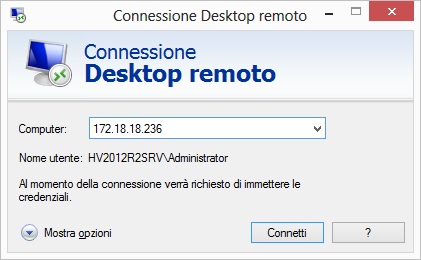

Scopo del seguente articolo è quello di indicare come potersi connettersi remotamente ad un Hypervisor Hyper-V Server 2012 R2 in ambiente Workgroup attraverso una sessione Desktop Remoto.

Dati Infrastruttura

Hypervisor: Microsoft Hyper-V Server 2012 R2

Gruppo di lavoro: WORKGROUP

Nome Computer: HV2012R2SRV

Indirizzo IP: 172.18.18.236

Subnet Mask: 255.255.255.0

Gateway: 172.18.18.1

DNS: 8.8.8.8 (google.com)

DNS: 8.8.4.4 (google.com)

Client: Microsoft Windows 8.1 Professional

Gruppo di lavoro: WORKGROUP

Nome Computer: PC-NINO

Indirizzo IP: 172.18.18.206

Subnet Mask: 255.255.255.0

Gateway: 172.18.18.1

DNS: 8.8.8.8 (google.com)

DNS: 8.8.4.4 (google.com)

La gestione remota può avvenire attraverso Desktop Remoto, PowerShell, Server Manager e la Console di gestione Hyper-V. Per ognuno dei diversi strumenti utilizzati sarà necessario implementare le relative regole firewall lato Server e lato Client.

Desktop Remoto

La soluzione più immediata per amministrare remotamente la console di Hyper-V Server è quella di utilizzare una sessione Desktop Remoto.

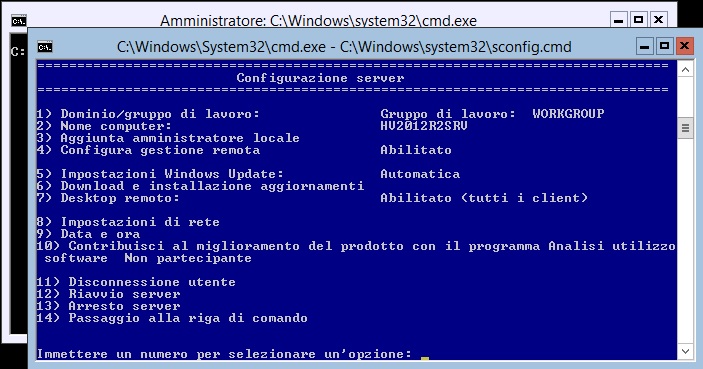

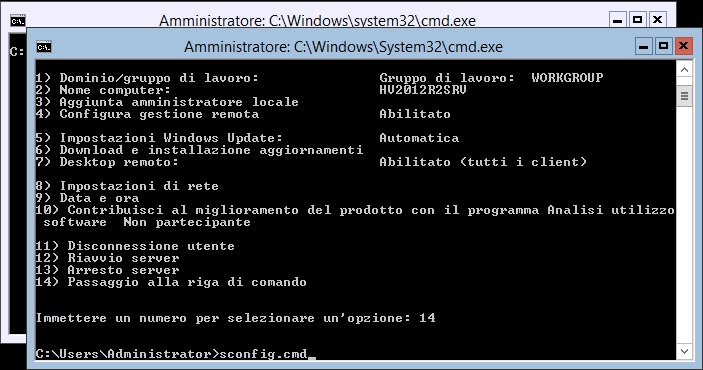

Di default il Desktop Remoto è disattivato e lo si attiva attraverso l’opzione 7.

L’abilitazione del servizio configura automaticamente le regole firewall in ingresso per gli ambiti “dominio” e “privato” lasciando bloccate quelle relative all’ambito “pubblico“.

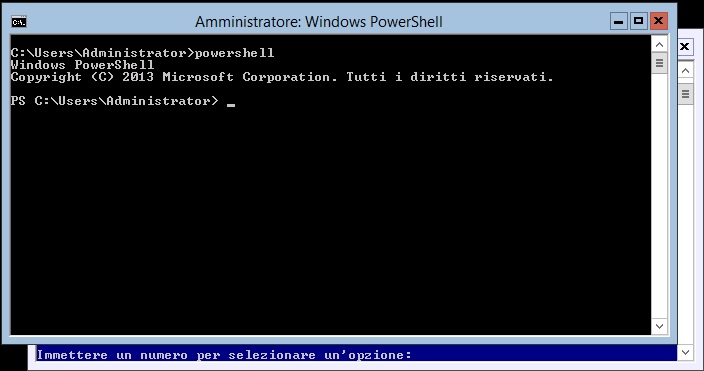

Per verificare le impostazioni firewall, subito dopo aver attivato il Desktop Remoto, eseguiamo il seguente commando PowerShell Get-NetFirewallRule -DisplayGrouop “Desktop Remoto”.

Name : RemoteDesktop-UserMode-In-TCP

Name : RemoteDesktop-UserMode-In-UDP

Name : RemoteDesktop-Shadow-In-TCP

DisplayGroup : Desktop remoto

Profile : Public

Enabled : False

Profile : Domain, Private

Enabled : True

Il comando PowerShell Enable-NetFirewallRule -DisplayGroup “Desktop Remoto” ci permetterà di abilitare le regole firewall in ingresso anche per l’ambito “pubblico”.

Name : RemoteDesktop-UserMode-In-TCP

Name : RemoteDesktop-UserMode-In-UDP

Name : RemoteDesktop-Shadow-In-TCP

DisplayGroup : Desktop remoto

Profile : Public

Enabled : True

Profile : Domain, Private

Enabled : True

A questo punto siamo possiamo connetterci liberamente per amministrare comodamente la nostra console attraverso una sessione Desktop Remoto.

Ancora due semplici ma importanti indicazioni pratiche: Per eseguire i comandi PowerShell dal prompt di DOS eseguire powershell

Per ritornare al menu di Hyper-V da un prompt di DOS eseguire sconfig.cmd

Scarica la copia di Hyper-V Server 2012 R2

Approfondisci le conoscenze di Hyper-V Server 2012 R2